OVH (OVHcloud) to największy europejski dostawca hostingu i jeden z najczęściej spotykanych „przystanków" w sprawach dotyczących przestępstw internetowych. VPS-y OVH służą do phishingu, dystrybucji malware, operacji sextortion, kampanii scamujących i logowania do webmaili polskich dostawców poczty. W wielu postępowaniach ustalenie najemcy konkretnego VPS-a w OVH jest ostatnim technicznym krokiem prowadzącym do deanonimizacji sprawcy.

Z perspektywy praktyka — prokuratora, biegłego, adwokata pokrzywdzonego — OVH różni się od Google czy Mety pod kilkoma istotnymi względami, które warto znać zanim pojawi się sprawa. Najważniejsza różnica jest taka, że OVH nie ma samoobsługowego portalu dla organów ścigania. Poniżej — co realnie można uzyskać, jaką ścieżką i jak nie stracić tygodni na pomyłki proceduralne.

1. Co realnie można uzyskać z OVH

W ekosystemie OVH dostępne są trzy kategorie danych:

Dane techniczne i abonenckie (non-content data) — to najczęściej oczekiwany zakres. Obejmuje dane najemcy usługi (imię, nazwisko, adres, telefon, e-mail kontaktowy), metodę płatności (karta, SEPA, krypto) z danymi posiadacza, identyfikator konta klienta OVH, logi logowań do panelu klienta (data, IP, User-Agent — często „czyste" domowe IP sprawcy, bez VPN), logi dostępu SSH/KVM do samego VPS-a, netflow ruchu sieciowego oraz — co szczególnie wartościowe — listę wszystkich usług przypisanych do tego samego konta klienta, czyli całą flotę operacyjną sprawcy.

Zawartość serwerów (content data) — pliki na dysku VPS/serwera, bazy danych, obrazy maszyn, zrzuty pamięci. Udostępniane wyłącznie na nakaz sądowy, END lub — od sierpnia 2026 — nowym trybem EPOC.

Zabezpieczenie danych (preservation) — tymczasowe zamrożenie wszystkiego co wyżej na 90 dni (z możliwością przedłużenia), realizowane w 48–72 h.

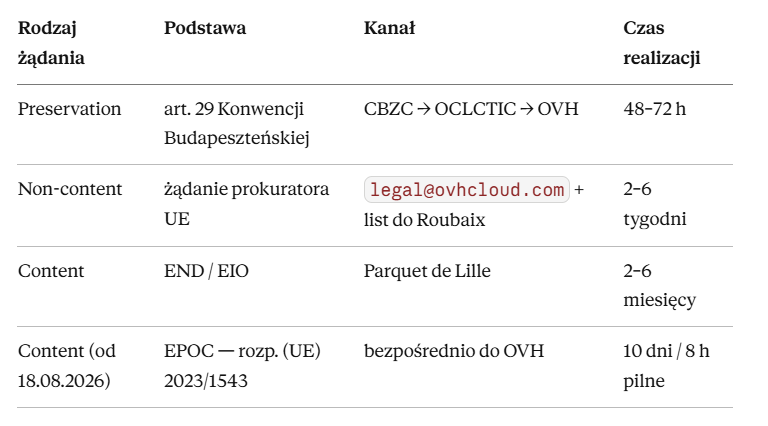

Cały mechanizm wygląda tak:

2. Brak portalu LERS — jak to zmienia Twój workflow

Google ma LERS, Meta ma Law Enforcement Portal, Microsoft ma CJIS — wszędzie logujesz się służbową domeną i składasz wniosek klikając. OVH nie ma niczego takiego. Zapytania trafiają do wyodrębnionego zespołu Trust & Safety Team / Compliance Department w Dziale Prawnym OVH w Roubaix, który obsługuje je klasyczną drogą mailową i pocztową.

W praktyce oznacza to, że:

- wysyłasz skan żądania z podpisem elektronicznym na legal@ovhcloud.com,

- równolegle list polecony za potwierdzeniem odbioru na adres: OVHcloud — Trust & Safety Team, 2 rue Kellermann, 59100 Roubaix, France,

- dostajesz potwierdzenie odbioru w kilka dni roboczych,

- dla metadanych masz odpowiedź typowo w 2–6 tygodni.

To nie jest skomplikowane — jest po prostu inne. Traktuj OVH jak każdego innego partnera instytucjonalnego: pismo z sygnaturą, skan, list polecony, ślad w aktach.

3. Złota zasada — preservacja w 48 godzinach

Największy błąd, jaki widzimy w sprawach z udziałem OVH, to zwlekanie z preservacją. Prokuratorzy i biegli często zaczynają od formalnego END, który trwa 2–6 miesięcy, a w tym czasie logi OVH mogą zostać usunięte — standardowa retencja netflow wynosi 12 miesięcy, ale dla starszych zdarzeń nie jest gwarantowana.

Istnieje szybsza droga, z której korzysta się zbyt rzadko: art. 29 Konwencji Rady Europy o cyberprzestępczości (Konwencji Budapeszteńskiej, Dz.U. 2015 poz. 728). Polska i Francja są stronami Konwencji i prowadzą punkty kontaktowe 24/7 Network. Ścieżka: prokuratura → CBZC (polski punkt 24/7) → OCLCTIC (francuski odpowiednik w DGPN) → OVH. Wniosek o preservację nie wymaga END, a OVH zamraża dane w 48–72 h na okres 90 dni (z możliwością przedłużenia do 180).

Zasada praktyczna: wniosek o preservację wysyłaj tego samego dnia, w którym ujawniłeś sprawę. Formalne żądanie non-content lub END składa się potem, spokojnie, już bez presji czasu.

4. Trzy triki, które oszczędzają tygodnie

Operuj identyfikatorem VPS, nie samym IP. Każdy VPS w OVH ma domyślną nazwę hosta vps-XXXXXXXX.vps.ovh.net, gdzie XXXXXXXX to unikatowy klucz maszynowy. Sprawdzisz go jednym poleceniem (nslookup 145.239.94.171 → vps-a70a94b5.vps.ovh.net). W zapytaniu do OVH pisz wprost „instancja VPS a70a94b5" — adresy IP w OVH rotowane są między klientami, identyfikator VPS jest trwały i jednoznaczny historycznie. To eliminuje ryzyko odpowiedzi „adres IP nie był wówczas przypisany do żadnego klienta".

Rozdziel zapytania: metadane osobno, treść osobno. Wrzucenie wszystkiego do jednego END sprawia, że nawet proste dane abonenckie leżą 3 miesiące w kolejce wraz z obrazem dysku. Dane abonenckie i logi OVH przekazuje na bazie samego żądania prokuratorskiego UE — to jest „szybka ścieżka" bez konieczności END.

Pytaj o powiązane usługi. W zapytaniu non-content dopisz: „proszę o listę wszystkich usług (VPS, serwery dedykowane, domeny, certyfikaty SSL) przypisanych do tego samego konta klienta OVH". Jedno pytanie potrafi ujawnić całą flotę operacyjną sprawcy — kilkanaście VPS-ów, domen, kont z których prowadził równoległe kampanie. Bez tego pytania widzisz tylko jedną maszynę z jednej sprawy.

5. Co może zrobić biegły bez żadnego wniosku do OVH

Zanim zostanie złożony formalny wniosek, wartościowy materiał można pozyskać z zasobów publicznych: reverse DNS, rekordów RIPE NCC, passive DNS (SecurityTrails, DNSDB), Certificate Transparency, Shodan i Censys, baz reputacji (AbuseIPDB, VirusTotal, MalwareBazaar, URLhaus). Dla konkretnego IP OVH biegły może w kilka godzin zmapować historię domen, certyfikatów SSL, wcześniejszych zgłoszeń nadużyć i powiązań z innymi kampaniami. Tak zabezpieczony materiał — z sumami kontrolnymi SHA-256 i znacznikami czasowymi — ma pełną wartość dowodową w zakresie treści jawnych i często uprawdopodobnia atrybucję jeszcze zanim ruszy formalny kanał.

Kancelaria biegłego FireNet wspiera prokuratury, kancelarie adwokackie i organy ścigania w pozyskiwaniu oraz analizie danych z infrastruktury OVHcloud. Przygotowujemy gotowe projekty wniosków o preservację, zapytań non-content oraz END dla danych treściowych — zgodnie z wymogami OVH i francuskiej procedury karnej. Pomagamy zmapować flotę operacyjną sprawcy, skorelować dane z OVH z logami polskich dostawców poczty i operatorów telekomunikacyjnych, a także rekonstruujemy infrastrukturę techniczną ataków w oparciu o netflow, logi panelu i analizę OSINT. W pilnych sprawach uruchamiamy ścieżkę preservacji z Konwencji Budapeszteńskiej w ciągu godzin.

Kwiecień 2026