W sprawach dotyczących cyberprzestępstw – w tym phishingu, spoofingu i podszywania się pod instytucje finansowe – nagłówki wiadomości e-mail są cennym źródłem informacji dowodowych. Ich analiza może pomóc zidentyfikować:

- adres IP nadawcy,

- serwer pocztowy, z którego wysłano wiadomość,

- ewentualne próby podszywania się (spoofing),

- nietypowe ścieżki przesyłu wiadomości.

Poniżej przedstawiamy metodykę pozyskiwania i analizy nagłówków e-mail, która może być wykorzystana w postępowaniach cywilnych i karnych.

1. Czym są nagłówki wiadomości e-mail?

Nagłówki (ang. headers) to techniczne metadane dołączone do każdej wiadomości e-mail, które nie są widoczne dla użytkownika w standardowym widoku. Zawierają one m.in.:

- ścieżkę przesyłu e-maila (serwery pośredniczące),

- dokładną datę i godzinę wysyłki,

- adresy IP nadawcy i odbiorcy,

- informacje o serwerze SMTP i protokole TLS,

- dane o autoryzacji (SPF, DKIM, DMARC).

2. Jak uzyskać pełne nagłówki e-mail? (instrukcja dla różnych klientów pocztowych)

✅ Gmail (przeglądarka)

- Otwórz wiadomość.

- Kliknij trzy kropki w prawym górnym rogu („Więcej”).

- Wybierz: „Pokaż oryginał”.

- Skopiuj całą zawartość.

✅ Outlook (desktop)

- Otwórz wiadomość.

- Kliknij: „Plik” > „Właściwości”.

- W polu „Nagłówki internetowe” znajduje się treść do analizy.

✅ Thunderbird

- Zaznacz wiadomość.

- Naciśnij Ctrl+U (lub z menu: „Widok źródła wiadomości”).

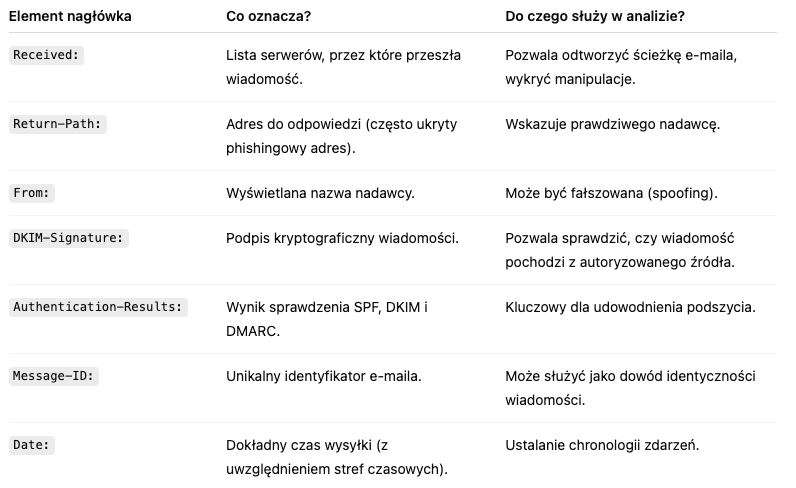

3. Jakie informacje można wyczytać z nagłówków?

4. Na co zwracać uwagę w przypadku phishingu?

- Niezgodność domeny nadawcy (From:) z domeną autoryzowaną w SPF/DKIM.

(np. e-mail wygląda na wysłany z olx.pl, ale nagłówek pokazuje bskx7.com) - Brak pozytywnej weryfikacji SPF/DKIM/DMARC.

(fail, none, neutral → wiadomość potencjalnie spreparowana) - Nieznane lub podejrzane IP w polu Received:.

(np. adresy z Rosji, Indii, Wietnamu – powiązane z botnetami) - Dziwne Reply-To: różniące się od From:.

(często stosowane w scamach – użytkownik odpowiada oszustowi, a nie instytucji)

5. Jak wykorzystać nagłówki jako dowód?

- Dołącz nagłówki jako załącznik (w formacie .eml, .msg lub .txt) do:

- zawiadomienia o przestępstwie (policja, prokuratura),

- zgłoszenia do CERT Polska,

- reklamacji do banku.

- Zachowaj oryginał wiadomości na serwerze – najlepiej w formie nieedytowanej.

- Zażądaj analizy przez biegłego informatyka – np. w ramach postępowania cywilnego lub karnego.

6. Narzędzia do analizy nagłówków

- Google Admin Toolbox – Messageheader Analyzer

- MxToolbox Email Header Analyzer

- IPVoid / AbuseIPDB – do sprawdzania reputacji IP

- MailTester / DKIMCore – testowanie poprawności SPF/DKIM

7. Podsumowanie: Nagłówek to cyfrowy odcisk palca

W czasach, gdy cyberoszuści operują zdalnie i profesjonalnie, nagłówek wiadomości e-mail staje się kluczowym śladem technicznym. Jego analiza pozwala:

- zidentyfikować źródło ataku,

- potwierdzić lub wykluczyć autentyczność wiadomości,

- poprzeć zarzuty w postępowaniu prawnym.

W każdej sprawie związanej z phishingiem, spoofingiem lub cyberprzestępstwem zachowanie pełnych nagłówków i ich wczesna analiza może zadecydować o wyniku sprawy.

(autor: mgr inż. Waldemar Chodasiewicz)

(autor: mgr inż. Waldemar Chodasiewicz)

Luty 2025